## **1) 文章主题 SEO 关键词(建议)**

– **焦点关键词(主关键词)**:**OpenClaw 企业集成**

– 高搜索量相关关键词(辅助关键词):

– **企业微信回调安全**

– **Nginx 反向代理 443**

– **Azure DMZ 架构**

– **Key Vault 密钥管理**

– **Microsoft Graph 最小权限**

– **OneDrive AppFolder 文件交付**

– **NSG IP 白名单自动更新**

– **SSH 隧道 内网穿透**

– **Ubuntu 24.04 部署 OpenClaw**

– **企业环境 AI 平台安全接入**

—

## **2) SEO 标题与正文(Markdown)**

### **标题:如何用 Azure DMZ + Nginx 安全落地 OpenClaw 企业集成(企业微信/M365/Key Vault 全链路)**

### **引言**

在企业里做 AI/自动化工具落地,最怕的不是“跑不起来”,而是“跑起来以后带着洞”。尤其当你准备推进 **OpenClaw 企业集成**:既要接企业微信回调(WeCom Callback),又要把产物交付到 Microsoft 365(OneDrive/SharePoint),还要考虑密钥、日志、分支节点接入和合规审计——这时,安全架构不是可选项,而是第一原则。

我见过不少团队把 OpenClaw Dashboard 直接丢到公网、把 18789 端口裸奔、把 CorpSecret/Graph Secret 写在服务器环境变量里……短期看省事,长期就是“事故预备役”。本文会用教程风格,把一套更稳、更接近企业真实安全要求的方案写清楚:**公网只开 Nginx 的 443,OpenClaw 只跑回环(loopback),外部平台先过反代层,IP 白名单自动更新,文件交付到 OneDrive AppFolder,所有密钥统一进 Azure Key Vault,并用 SSH tunnel 解决远程/分支接入**。🚧

—

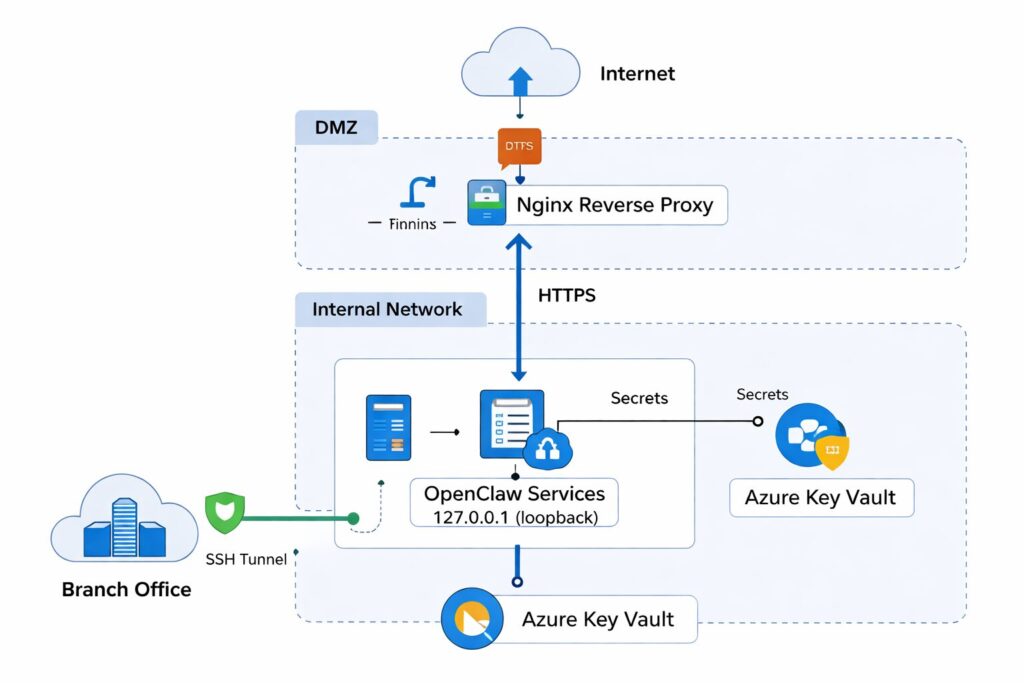

### **子标题1:以 OpenClaw 企业集成为目标的安全架构总览(公网只开 443 的硬规矩)**

要把 **OpenClaw 企业集成** 做到“可用、可控、可审计”,先从边界开始。一个在企业环境里屡试不爽的原则是:**公网暴露面越小越好,最好小到只剩 443**。因此我们把 Nginx 作为唯一公网入口(TLS 终结+反代层),而 OpenClaw 网关/控制面只监听本机回环地址,不给公网任何直连机会。这样做有三个直接收益:

1) **攻击面收敛**:扫描器扫公网时,只看到 443 的 Nginx,而看不到 OpenClaw 的管理接口、API 端口或 Dashboard。就算 Nginx 被探测,也可以用 WAF/限速/访问控制在这一层做拦截。

2) **职责边界清晰**:Nginx 负责“对外”,OpenClaw 负责“对内”。外部平台(企业微信、浏览器用户、Webhook)必须先经过受控反代层,所有路由都可在 Nginx 层统一审计和治理。

3) **便于合规审计**:企业审计常问:谁从公网访问了什么?是否有强制 TLS?是否有访问日志?把入口集中到 Nginx,access/error log 就是天然审计材料;同时,Azure NSG 流量日志可以给出网络层证据链。

**参考落地拓扑(推荐)**:

| 层级 | 组件 | 暴露端口 | 访问来源 | 关键控制点 |

|—|—|—:|—|—|

| 公网边界 | Azure VM(DMZ)+ NSG | **443** | 企业微信、员工浏览器(可选) | NSG 限制、TLS、日志 |

| 反代层 | Nginx | **443** | 外部/内部 | 路由、白名单、限速 |

| 应用层 | OpenClaw gateway | 127.0.0.1:18789 | 本机 | **只回环** |

| 适配器 | WeCom callback adapter | 127.0.0.1:9001 | 本机 | 5 秒内返回 200 |

| 密钥层 | Azure Key Vault | 443(Azure 内) | VM/MI | Secret 集中管理 |

这里面最重要的“红线”要先写在白板上:

– **绝不公开 OpenClaw 控制面/UI**

– **不直接开放 18789**

– **企业微信回调永远走反代 + IP 白名单**

– **长期密钥只放 Key Vault**

这不是“保守”,而是企业网络安全的常识:让可控层(Nginx/NSG/Key Vault)变成硬门槛,让应用层(OpenClaw)待在内网回环里“安心干活”。说白了:把危险留在门外,把复杂留在门口。

—

### **子标题2:OpenClaw 企业集成的 DMZ 边界设计:Azure VM + NSG + Nginx 的最小暴露模型**

真正把 **OpenClaw 企业集成** 放进企业网络,你会发现 DMZ 的意义不是“更安全的服务器”,而是“更清晰的边界”。我建议用 Azure 上的一台独立 VM 作为 DMZ 节点,配套 NSG(Network Security Group)做入站/出站限制,把所有外部流量先收敛到 Nginx。

**为什么是 Azure VM + NSG?**

– NSG 是“网络层门禁”,可以精确到源 IP、目标端口、协议,配合日志还能做事后追溯。

– VM 方便你安装 Nginx、部署适配器、做 SSH 隧道、挂载代理配置,落地成本低。

– 在不少企业里,安全部门对“只开 443”的设计接受度极高:规则简单、变更少、风险可控。

**建议的 NSG 入站规则(示例思路)**

– Allow TCP 443 from 企业微信回调 IP 段(后面会讲自动更新)

– Allow TCP 443 from 公司办公出口 IP(如果你希望员工通过公网访问某些前端能力;否则就不放开)

– Allow TCP 22 from 管理跳板机 IP(强烈建议:只允许固定源 IP,且启用 MFA/证书登录)

– Deny all inbound 其余全部拒绝

然后在 VM 上部署 Nginx:让它成为唯一对外服务。你可以把 Nginx 当作“路由器 + 安全闸门”,所有 URL path 都映射到本机不同端口的内部服务。例如:

– `/wecom/callback` -> `http://127.0.0.1:9001/`(企业微信回调适配器)

– `/openclaw/api` -> `http://127.0.0.1:18789/`(OpenClaw API,仅在你需要对外暴露某些能力时才做,而且通常不建议直接给公网)

**关键点:OpenClaw 只跑 loopback**

即便 VM 有内网 IP,也不要让 OpenClaw 监听 `0.0.0.0`。你要让它只绑定 `127.0.0.1:18789`,这意味着:

– 外网完全无法直连(哪怕误开 NSG 也不行)

– 只有 Nginx 或本机进程才能访问它

– 配合 SSH tunnel,可以实现“外部管理者访问本机回环端口”,但不引入新的公网入口

还有一个经常被忽略但很关键的操作:**把 Dashboard/UI 的访问从设计上“取消公网路径”**。很多事故不是 0day,而是“运维同事图省事,把 UI 公开了”。在 DMZ 里,UI 应该是“只能走 SSH tunnel 或内网访问”的资源,避免被撞库、被弱口令、被 CSRF 之类的问题拖下水。

—

### **子标题3:OpenClaw 企业集成的安装与运行:Ubuntu 24.04 + daemon + 回环监听的落地细节**

做 **OpenClaw 企业集成** 时,安装并不难,难的是“安装后保持安全姿势不走样”。推荐从一台干净的 **Ubuntu 24.04 LTS** 开始,原因很现实:LTS 生命周期长、补丁节奏稳定、企业镜像与合规基线也更容易对齐。

**安装策略(建议)**

– 使用官方脚本安装(减少手工依赖地狱)

– 以 daemon 模式运行(systemd 托管,重启自恢复,便于日志与状态检查)

– **强制 gateway 只监听 127.0.0.1:18789**(这是整套方案的“地基”)

你可以把“监听地址”当成一个安全开关:

– 监听 `0.0.0.0:18789` = 你默认把服务暴露给所有网卡(风险高)

– 监听 `127.0.0.1:18789` = 服务只能本机访问(风险显著下降)

**运维检查清单(我常用)**

– `ss -lntp | grep 18789` 确认只在 127.0.0.1

– `systemctl status openclaw` 或类似命令确认 daemon 正常

– 定期做 `openclaw gateway status`(参考信息中也强调了这点)

– Nginx access/error 日志按天轮转,避免磁盘爆满导致服务不可用

– OS 级别补丁策略:至少每月一次安全更新窗口(企业常规要求)

**为什么要把“可用性”纳入安全?**

企业集成场景里,“不可用”本身就是安全风险:比如企业微信回调如果频繁超时,团队会倾向于临时绕过反代、临时扩大 NSG、临时把端口开放到公网……这些“临时措施”最后往往变成永久洞。所以从一开始就用 daemon、日志轮转、状态监控,把系统稳住,才能减少人为冒险。

另外,建议你把 Nginx 与 OpenClaw 版本管理写进变更流程:每次升级前,先在测试 VM 验证反代路径与回调时序,确认“5 秒内返回 200”的要求仍满足,再做生产切换。这种看似麻烦的 SOP,往往能省下事后排障的几天。

—

### **子标题4:OpenClaw 企业集成的企业微信回调安全:Nginx 反代 + 5 秒响应 + 回调 IP 白名单自动更新**

在 **OpenClaw 企业集成** 的真实项目里,企业微信(WeCom)回调是最容易踩坑的环节:它既要求公网可达、又对响应时延敏感、还涉及回调 IP 变化带来的可用性问题。正确姿势是:**回调永远走 Nginx 反代层,NSG 只允许企业微信回调 IP 段,且用自动化定期更新白名单**。这套组合拳,基本能把“既要安全又要稳定”同时满足。

**1) Nginx 路由建议**

把企业微信的回调 URL 固定为一个清晰路径,例如:

– `https://your-domain.com/wecom/callback`

然后在 Nginx 中反代到本机适配器:

– `/wecom/callback` -> `http://127.0.0.1:9001`

这样做的好处是:你可以在 Nginx 层加访问控制、限速、日志审计;适配器只需要专注协议处理与业务转发。并且,如果未来回调适配器要升级或替换,外部 URL 不需要变化,减少对接方改动成本。

**2) “5 秒内返回 200”的硬指标**

企业微信回调通常有超时要求(参考信息也明确“5s 内必须返回 200”)。这里的经验是:

– 回调处理要“快进快出”,不要在回调链路里做耗时任务

– 把耗时逻辑丢给异步队列/后台 worker(哪怕是本机队列也行)

– 回调成功后立即返回 200,再让后台慢慢处理

**3) 回调 IP 白名单自动更新(避免 IP 变动导致中断)**

企业微信官方提供获取回调 IP 的接口(常见做法是调用 `getcallbackip`)。建议你做一个每日 cron:

– 拉取最新 IP 列表

– 与昨天列表做 Diff

– 发生变化时自动更新 Azure NSG 入站规则(只更新 443 的源 IP 列表)

– 同时把变更记录写入日志/工单(方便审计)

这一步看起来偏“运维”,但它直接决定你是不是会在某天早上被业务方敲门:“怎么突然收不到回调了?”更重要的是,它让你不用为了可用性而放弃安全(比如临时把 443 放开到 0.0.0.0/0)。

**4) 外部参考**

关于 Azure NSG 的基础概念与日志能力,可以参考微软文档(外部链接):https://learn.microsoft.com/azure/virtual-network/network-security-groups-overview

(你不需要照搬里面的架构,但它能帮助你和安全/网络团队对齐术语与能力边界。)

—

### **子标题5:OpenClaw 企业集成的 M365 文件交付与最小权限:Graph + OneDrive AppFolder 的“可审计交付链”**

把 **OpenClaw 企业集成** 做成可落地的生产系统,最终要回答业务一个问题:产物交付到哪里?怎么共享?能不能审计?如果你直接让应用拿到全盘 OneDrive 读写权限,安全部门通常会直接卡死。更稳的做法是:**用 Microsoft Graph 的最小权限 + OneDrive AppFolder**,把交付范围收敛到“应用自己的文件夹”,既满足交付,又可控可审计。

**1) 最小权限:Files.ReadWrite.AppFolder**

在 Microsoft Graph 权限里,`Files.ReadWrite.AppFolder` 是非常适合交付型应用的选择:

– 应用只能访问其 AppFolder(应用专属目录)

– 不会触碰用户的其它 OneDrive 文件

– 审计范围清晰:交付文件天然聚合在一个目录

这就是企业安全里常说的 **Least Privilege**:只给完成任务所需的最小授权。你给得越少,未来审计、整改、渗透测试就越轻松。

**2) 大文件交付:createUploadSession 分片上传**

很多 AI/自动化产物并不小(视频、压缩包、模型文件)。Graph 的 `createUploadSession` 支持分片上传:

– 网络抖动时可断点续传

– 更适合跨区域/跨运营商链路

– 失败时不必从 0 开始重传

**3) 共享链接:createLink 做“内部可控分享”**

上传完成后,用 `createLink` 生成内部分享链接,让业务方在 Teams/企业微信里分发。这里建议配合企业策略:

– 链接只允许组织内部访问

– 设定过期时间(如果你的治理策略支持)

– 记录链接生成与访问日志(合规需求时很重要)

**4) 把交付链变成“可审计流水线”**

我在项目里常用一个简单但有效的方法:

– 每次 OpenClaw 产物生成 -> 上传到 AppFolder

– 同时写一份 metadata(JSON/CSV)记录:任务ID、操作者、时间、文件 hash、Graph request-id

– 日后查问题(“这份文件谁生成的?”“是否被替换过?”)会非常省事

把这套交付链做扎实,你会发现安全部门不再把你当“来要权限的”,而是把你当“有治理思维的系统建设者”。

—

### **子标题6:OpenClaw 企业集成的密钥、分支接入与可观测性:Key Vault + Managed Identity + SSH Tunnel 的组合拳**

当 **OpenClaw 企业集成** 走到生产阶段,真正的风险往往不在代码,而在“秘钥怎么管、分支怎么接、出了事怎么查”。这里给出一套企业常用、也相对标准化的组合:**Azure Key Vault 管密钥、Managed Identity 动态取密钥、分支节点用 SSH tunnel 主动连 DMZ、日志监控全链路留痕**。这套方案的核心是四个字:**不信任默认**。

**1) Key Vault:所有 Secret 统一托管**

企业微信 CorpSecret、Graph Client Secret、OpenClaw API Key、Webhook token……这些都不该散落在:

– 服务器环境变量(容易被误导出)

– 配置文件(容易被打包/备份扩散)

– 邮件/IM(最常见的人为泄露源)

放进 **Azure Key Vault**,并启用访问日志,你就拥有两件企业安全最在意的东西:

– 访问控制(谁能读、读了什么)

– 审计证据(什么时候读的、从哪台资源读的)

**2) Managed Identity:别再手工分发凭据**

让 VM 或应用使用 Managed Identity 去读 Key Vault,可以避免“为了访问 Key Vault 又要存一个 Key Vault 的 key”的悖论。落地体验是:

– 给 VM 分配 MI

– 在 Key Vault 上给 MI 授权读取指定 secrets

– 应用启动时动态拉取密钥(可做缓存与轮换)

**3) 分支节点接入:主动发起 SSH tunnel(不在分支开公网入口)**

参考信息里提到 mac mini 等终端:最安全的思路是“分支主动连 DMZ”,而不是“DMZ 反向打进分支”。具体就是:

– 分支节点主动建立到 Azure DMZ 的 SSH tunnel

– 把需要的本地端口通过隧道映射到 DMZ(或反过来)

– 这样分支网络无需开放任何公网入口,降低被当跳板的风险

一句话:**入口只在 DMZ,分支不背锅**。

**4) 日志与监控:出事能定位,平时能预警**

建议至少保留与启用:

– Nginx access/error 日志(按天轮转、集中存储更佳)

– OpenClaw gateway status 定期检查(健康探测)

– Azure NSG 流量日志(证明“谁访问了 443、是否命中白名单”)

– Key Vault 访问日志(谁读取了 Secret)

把这些拼起来,你就有了从“网络层 -> 反代层 -> 应用层 -> 密钥层”的全链路证据。安全不是玄学,它最终体现为:**能不能快速证明你没被打、或者被打后能不能快速止血与复盘**。

—

### **常见问题 FAQ**

**Q1:为什么 OpenClaw 企业集成强调“公网只开 443”?**

A:因为 443 是企业最常允许的 HTTPS 端口,便于统一 TLS、防火墙策略、审计和 WAF/限速治理;同时把攻击面压到最小,避免管理端口被扫描利用。

**Q2:我能不能直接把 OpenClaw 的 18789 暴露到公网再加密码?**

A:不建议。密码并不能覆盖 0day、配置误差、暴力破解、凭据泄露等风险。把服务限制在 127.0.0.1,再通过 Nginx/SSH tunnel 控制访问,是更符合企业安全基线的做法。

**Q3:企业微信回调经常因为 IP 变化失败怎么办?**

A:用每日 cron 调 `getcallbackip` 拉取最新 IP,Diff 后自动更新 Azure NSG 规则,只允许这些源访问 443;同时记录变更日志,兼顾稳定性与审计。

**Q4:回调处理为什么一定要 5 秒内返回 200?**

A:这是平台的超时要求。最佳实践是回调“快响应”,耗时任务异步处理,否则平台会重试、消息堆积,甚至被判定失败影响业务。

**Q5:为什么推荐 Graph 的 Files.ReadWrite.AppFolder,而不是 Files.ReadWrite.All?**

A:最小权限原则。AppFolder 只允许应用操作自己的目录,风险与审计范围可控;All 权限一旦泄露等于“全盘可写”,企业审核很难通过。

**Q6:Key Vault + Managed Identity 的价值是什么?**

A:避免密钥散落与人工分发,支持审计与轮换;MI 让应用在 Azure 内“无密码”访问 Key Vault,减少凭据泄露面。

**Q7:分支节点为什么用 SSH tunnel 主动连 DMZ,而不是开个端口让总部访问?**

A:分支开公网入口会把分支网络变成潜在跳板,一旦被攻破影响面大;主动连 DMZ 更符合“入口集中、边界清晰”的安全原则。

**结论:OpenClaw 企业集成怎么做才算“企业级安全”?**

把外部访问收口到 **Nginx 443**,让 OpenClaw 只在 **loopback** 运行;企业微信回调走反代并做 **IP 白名单自动更新**;文件交付用 **OneDrive AppFolder + Graph 最小权限**;所有 Secret 进入 **Key Vault** 并用 **Managed Identity** 读取;分支节点通过 **SSH tunnel** 主动接入;最后用日志把全链路串起来。做到这些,你的系统既能跑,也更经得起审计与攻击测试。

—

如果你正在规划或改造 **OpenClaw 企业集成**(企业微信回调、M365 文件交付、Azure DMZ 安全边界、Key Vault 密钥治理、分支节点接入等),想把“能用”提升到“长期稳定可审计”,可以到 **帝联信息科技** 了解我们在微软解决方案与企业安全落地方面的实践与服务:https://www.de-line.net

************

以上内容由我们的AI自动发部机器人提供