## **1) 文章主题SEO关键词(含焦点关键词)**

– **焦点关键词:GPP诊断**

– 推荐主关键词(高搜索意图组合):

1. **Windows Server 2025 GPP诊断**

2. **Windows 11 24H2 GPP诊断**

3. **组策略首选项 GPP 4098**

4. **组策略 4117 事件ID**

5. **GroupPolicy-Operations 日志**

6. **GPSvcDebugLevel 开启Verbose日志**

7. **SYSVOL 权限 GPP 失败排查**

8. **Procmon 排查组策略首选项**

—

## **2) 标题与正文(Markdown)**

# **Windows Server 2025 / Windows 11 24H2 的GPP诊断实战教程:用4098与4117事件ID快速定位组策略首选项问题**

### **引言**

如果你做过AD域环境运维,大概率遇到过这种“鬼故事”:某个客户端明明 `gpupdate /force` 了,GPP(组策略首选项)就是不生效;你打开事件查看器,看到 **Event ID 4098** 一句含糊其辞的错误,或者压根不知道从哪里下手。好消息是:在 **Windows Server 2025** 和 **Windows 11(24H2/25H2)** 里,微软把 **GPP诊断** 做了一次非常“接地气”的增强——**4098 更可读、4117 更完整**,排障从“猜谜”变成“顺藤摸瓜”。

这篇文章我会用教程风格,带你从事件日志到SYSVOL、从权限到XML文件完整性、再到开启 **CSE Verbose** 和配合 **Procmon** 的全链路排查。内容基于我在企业域环境里处理“GPP不生效/间歇性失败”的一手经验,并参考微软官方技术社区的改进说明(来源见文末外链)。

—

### **一、围绕“GPP诊断”的新变化:4098与4117为什么更值得看?**

在老版本系统里,GPP出问题最让人抓狂的是:你知道它失败了,但不知道“失败在第几步、卡在哪个文件、缺哪个权限”。而这次 **GPP诊断** 的升级,本质上是在两个关键事件上补齐了“可操作信息”。

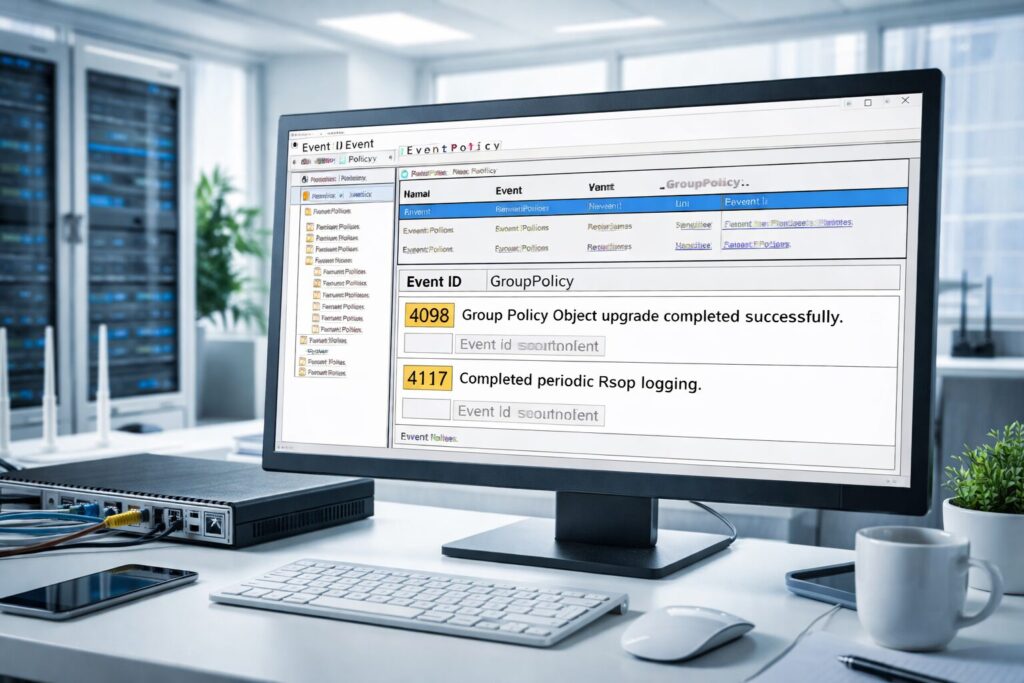

先说 **Event ID 4098(CSE报错)**。过去它常常只告诉你某个CSE(Client-Side Extension)执行失败,信息泛泛。现在在 Windows Server 2025 / Windows 11 24H2 中,4098 的描述更像一个“可执行的排障清单”:

– 更明确的 **文件路径**(例如指向 SYSVOL 下某个具体 GPP XML 或关联文件)

– 更具体的失败原因类型:**权限不足(Access Denied)**、**文件格式校验失败(XML格式/内容异常)**、**路径不可达(网络/DFS/命名解析)** 等

– 有时会补充上下文,让你知道是“读取阶段失败”还是“应用阶段失败”

再看 **Event ID 4117(CSE处理成功/失败信息)**。很多人以前不爱看它,因为信息不够细。但新版 4117 会更清楚地描述:

– 某条 GPP 设置(或某个CSE类别)是否成功

– 如果失败,失败点更靠近“具体动作”(例如创建注册表项/写入文件/设置计划任务等)

– 在一次策略处理过程中,你能更容易追踪“从发现GPO → 读取首选项 → 执行更改”的状态链路

我自己的感受是:以前排GPP像“盲人摸象”,现在像“看着地图走路”。当然,日志再清晰,也得你会看、会关联。下面进入实操。

—

### **二、用“GPP诊断”快速定位:从GroupPolicy-Operations日志读懂4098/4117**

做 **GPP诊断** 的第一步,不是上来就抓包、不是先重启,而是把“证据链”固定下来:你要确认失败发生在哪台客户端、哪个时间点、涉及哪个GPO和哪个首选项类别。最可靠入口就是:

> **事件查看器 → Applications and Services Logs → Microsoft → Windows → GroupPolicy-Operations**

在这个日志里,优先筛选/查找:**4098** 与 **4117**。建议你按以下节奏读日志(这是我在现场排障时最省时间的顺序):

1) **先看4117,再看4098**

– 4117更像“流程记录”,能让你知道“哪些CSE开始了/结束了/失败了”。

– 一旦你在4117里看到某个Preferences相关项失败,再回头用时间戳去对齐4098,通常能更快抓到“根因描述”。

2) **把“路径”当成黄金线索**

新版 4098 往往会给出更明确的文件线索,例如某个GPP XML所在位置。GPP首选项通常存放在:

– `

– 或 `… UserPreferences…`

当日志告诉你“读取失败/解析失败/拒绝访问”,你要立刻把这个路径复制出来,去验证:

– 这个客户端是否能访问SYSVOL?(网络、DNS、站点、SMB、DFS)

– 该文件是否存在?是否损坏?是否被错误清理?

– NTFS权限与共享权限是否满足域计算机/Authenticated Users读取?

3) **把“错误类型”映射到动作**(经验表)

| 4098/4117常见提示 | 高概率根因 | 你要做的第一件事 |

|—|—|—|

| Access is denied / 拒绝访问 | SYSVOL文件/文件夹NTFS权限被改坏;安全基线误伤 | 直接查对应XML目录权限继承与ACL |

| The system cannot find the file specified | GPP文件缺失、复制未完成、SYSVOL不一致 | 检查SYSVOL复制(DFSR/FRS)与文件是否存在 |

| XML/format invalid / parsing error | XML被手工编辑破坏、第三方工具写坏 | 打开XML验证结构,回滚或重新创建该项 |

| Path not found / network name cannot be found | DNS/站点/DC连接、DFS/SMB问题 | 客户端到DC连通性、解析、Netlogon状态 |

这里有个小技巧:当你怀疑是“复制/不一致”问题时,别只看客户端;要在多台DC上对比 `Policies{GUID}` 的文件是否一致(大小、时间戳)。GPP诊断日志能给你“哪一个文件出事”,这已经是巨大进步。

—

### **三、进阶“GPP诊断”:开启Verbose(GPSvcDebugLevel)+ Procmon + Netlogon的组合拳**

当 4098/4117 已经告诉你“方向”,但仍不足以解释“为什么就是失败”,这时要进入深水区:开启更详细的调试输出,并用工具验证系统调用层面的失败点。我的常用组合是:**CSE Verbose + Procmon +(必要时)Netlogon trace**。一句话:日志讲故事,Procmon给证据。🧰

#### 1) 开启CSE Verbose日志(GPSvcDebugLevel)

在客户端(或问题复现机)设置注册表项:

路径:`HKLMSoftwareMicrosoftWindows NTCurrentVersionDiagnostics`

新增 DWORD:`GPSvcDebugLevel`

值:`0x10002`

设置后建议执行:

– `gpupdate /force` 触发一次完整处理

– 或重启后再触发,确保日志完整

Verbose的价值在于:它会把Group Policy Client(gpsvc)处理细节写得更碎,你能看到具体CSE加载、读取、解析、写入的步骤——这对“明明有权限却报拒绝访问”“某些机器失败某些成功”的问题尤其有效。

> 注意:Verbose日志不要长期打开。复现问题、收集证据、关闭开关,这是比较稳妥的做法。

#### 2) 用Procmon抓“失败瞬间”

Procmon(Process Monitor)在 **GPP诊断** 里非常好用,因为很多失败本质是“文件/注册表/网络访问失败”。操作建议:

– 过滤进程/关键字:`gpsvc`、`svchost.exe (gpsvc)`,以及路径包含 `GroupPolicy`、`Preferences`、`SYSVOL`

– 关注结果:`ACCESS DENIED`、`NAME NOT FOUND`、`PATH NOT FOUND`、`BAD IMPERSONATION LEVEL`(偶见)

– 重点看失败前后几条:通常能看到它先访问哪个XML,再尝试写入哪个注册表或文件位置

一个真实案例:某客户的GPP“注册表首选项”只在部分Win11上失败。4098提示拒绝访问,但SYSVOL权限没问题。Procmon一抓发现失败发生在“写HKLM某路径”,原因是终端被第三方EDR加了自我防护策略,拦截了写入。这个场景里,单看GPP日志很难直接想到“安全软件阻断”,但Procmon能把拒绝访问的对象锁定到本地注册表,从而快速定位责任边界。

#### 3) 必要时加上Netlogon trace(定位域与身份问题)

当你怀疑是“身份/安全通道/访问DC失败”导致的间歇性GPP失败,可以开启Netlogon相关跟踪(具体命令因环境策略不同,这里不展开到每条命令的细枝末节)。你要的结论通常是:

– 客户端是否选到了正确DC

– 与DC的安全通道是否健康

– 是否存在Kerberos/时间偏差/DNS导致的认证异常

把 Netlogon 的证据与 4117 的时间线对齐,你就能解释“为什么同一条GPP有时成功有时失败”。

—

### **四、围绕“GPP诊断”的落地排障清单:SYSVOL、权限、XML完整性与复现方法**

把上面工具链串起来之后,你需要一份能落地执行的清单,避免现场越查越乱。下面这套流程我建议你按顺序跑,尤其适合“GPP不生效、4098/4117报错、问题可复现”的情况。

#### 1) 先固定问题范围:是User还是Machine?

– 如果是用户侧首选项:看 `UserPreferences`

– 如果是计算机侧首选项:看 `MachinePreferences`

同一个GPO里两边可能都有配置,别一上来就看错目录。很多“我明明改了GPP怎么不生效”,其实是配置到了User但用户没重新登录,或反之。

#### 2) 检查SYSVOL可达性与一致性(别只看一台DC)

你至少要做三件事:

– 客户端访问 `domainSYSVOL` 是否稳定(不要只靠“能打开资源管理器”,尽量用命令行和多次访问验证)

– 对比多台DC上同一 `{GPO-GUID}` 目录的文件:大小、时间戳是否一致

– 如果使用DFSR,确认复制健康;如果有历史遗留FRS,优先推进升级(这是很多“玄学复制问题”的根源)

#### 3) 核查NTFS权限(最常见也最容易忽略)

GPP首选项文件最终还是落在SYSVOL的NTFS权限上。经验上最容易出问题的点:

– 有人手工改了 `Policies` 子目录权限,打断继承

– 安全加固脚本误改了权限,导致 `Domain Computers` 或 `Authenticated Users` 无读取

– 第三方备份/同步工具写回权限,导致ACL“看似合理但少了关键条目”

建议你用“对照法”:找一个同域内正常工作的GPO目录,比较ACL差异,比凭感觉快得多。

#### 4) 检查XML完整性:别低估“格式损坏”

新版 4098 会更直白地提示解析问题。你可以:

– 直接打开对应XML(建议先备份)

– 检查是否有明显截断、乱码、非法字符

– 如果是某条首选项项损坏,最省心的办法往往是:在GPMC里删除该项并重新创建(而不是在XML里手改修复)

#### 5) 复现与验证:用最小变量确认修复

修复后别只看“没有报错”就收工,建议按这个顺序确认:

– 事件日志中 4117 对应CSE变为成功

– 目标配置实际落地(注册表/文件/计划任务/本地用户组等)

– 在另一台同版本客户端验证(排除“单机缓存/单机异常”)

—

### **常见问题FAQ**

1) **4098一定表示GPP配置本身有问题吗?**

不一定。4098只是CSE执行时的错误结果,根因可能在SYSVOL权限、网络、客户端安全软件拦截、本地注册表权限、甚至是系统组件异常。新版GPP诊断的优势是把“像什么问题”描述得更具体,但仍需要结合4117与Procmon验证。

2) **为什么我看不到GroupPolicy-Operations日志?**

通常是日志被关闭或你查看的节点不对。路径应为:事件查看器 → 应用和服务日志 → Microsoft → Windows → **GroupPolicy-Operations**。必要时在“查看”里启用显示分析和调试日志(视环境而定)。

3) **开启GPSvcDebugLevel会不会影响性能?**

会有额外日志开销,尤其在频繁刷新策略的环境里不建议长期启用。我的做法是:仅在复现窗口打开,收集后立刻关闭并归档日志。

4) **4117显示成功,但配置仍没生效,怎么回事?**

这在“配置被其他策略覆盖”或“目标对象不匹配(安全筛选/WMI筛选/Item-level targeting)”时很常见。你需要检查:GPO链接顺序、强制/阻止继承、筛选条件,以及目标设置是否被本地策略或安全基线回滚。

5) **SYSVOL权限看起来没问题,为什么还是Access Denied?**

别只盯SYSVOL。Procmon经常能发现真正的拒绝访问发生在客户端本地(例如写HKLM、写ProgramData、改服务、改计划任务)。另外,安全软件/EDR的自我保护也可能导致“像权限问题”的假象。

6) **Windows 11 24H2/25H2 与 Server 2025 的改进是否有官方来源?**

有。微软在技术社区明确提到GPP诊断增强,重点涉及4098与4117事件的可读性与细节提升(外部链接见下文)。结论是:新版系统更适合做“可解释的排障闭环”,尤其在大规模终端环境里价值很大。

**结论:**新版系统的**GPP诊断**把“定位线索”前置到了日志层,让你更容易用4098锁定原因、用4117串起流程;再配合GPSvcDebugLevel与Procmon,基本可以把GPP疑难杂症从“凭运气”变成“按证据”。

—

如果你正在做域控升级、Windows 11规模化部署,或者被GPP间歇性失败折磨得够呛,可以到 **帝联信息科技** 了解我们在AD架构梳理、组策略治理、终端安全与Microsoft解决方案落地方面的经验与服务:https://www.de-line.net (也欢迎带着你的4098/4117日志来聊,我们更擅长把线索快速变成结论)。

外部参考:微软技术社区博客(GPP诊断改进说明)https://techcommunity.microsoft.com/blog/askds/from-guesswork-to-clarity-gpp-diagnostics-improve-in-windows-server-2025-and-win/4499474

************

以上内容由我们的AI自动发部机器人提供